Konkurencia medzi zločincami existuje a v ich svete ide o „bežnú“ prax. Ako je to však s konkurenciou v oblasti kyberzločinu? Existuje aj tu?

Odpoveď je jednoznačná. Áno. A dokonca je možné zaznamenať jej nárast. Výskumníci spoločnosti Kaspersky Lab totiž objavili novú rodinu nebezpečného malvéru PetrWrap, ktorý má na svedomí cielené útoky na organizácie.

Ransomvér PetrWrap je pozoruhodný najmä preto, že pri jeho vzniku bol použitý kód ukradnutý od iného ransomvéru známeho ako Petya. Ten patrí v súčasnosti k najhorším na trhu a jeho tvorcovia ho ponúkajú iným skupinám na čiernom trhu. V prípade PetrWrap-u tomu však bolo inak, čo svedčí o jednom. Aj medzi kyberzločincami rastie konkurencia.

Vráťme sa trochu do histórie. Takmer pred rokom objavili v Kaspersky Lab ransomvér označovaný ako Petya. Nielenže zašifruje dáta uložené v počítači, ale zároveň prepíše celý hardisk a znemožní infikovanému počítaču načítať operačný systém.

Tento mimoriadne škodlivý malvér je dokonalým príkladom modelu „ransomvér-ako-služba“, kedy tvorcovia poskytujú jeho softvér na predaj a ďalšiu distribúciu iným kyberzločineckým skupinám na čiernom trhu, za čo samozrejme požadujú províziu.

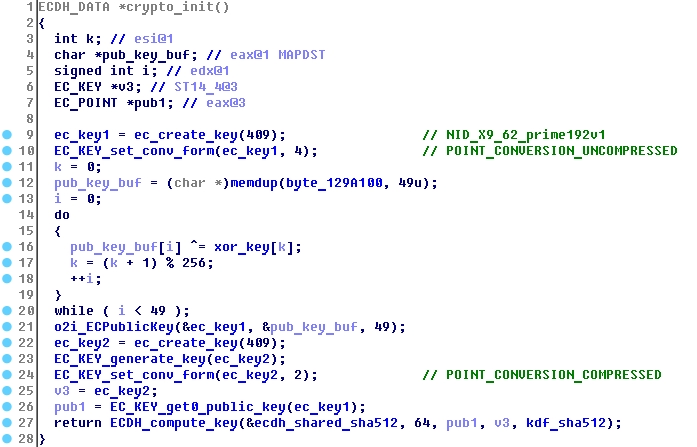

Aby sa poistili, vložili do softvéru istý druh tzv. kontrolného mechanizmu, ktorý znemožní použitie Petye „neautorizovaným“ vzorkám. Tento mechanizmus sa však podarilo obísť tvorcom ransomvéru PetrWrap, ktorého aktivity boli prvýkrát zaznamenané začiatkom roku 2017.

Ešte stále nie je jasné, ako sa PetrWrap rozširuje. Po preniknutí do systému, najskôr zašifruje dáta obete a až potom požaduje výkupné. Jeho tvorcovia používajú vlastné šifrovacie kľúče, ktoré sú odlišné od tých, ktoré ponúka vo svojich predávaných verziách Petya. Takže aj preto dokážu úplne samostatne fungovať.

Nie náhodou si tvorcovia PetrWrap-u vybrali Petyu ako základ pre svoje škodlivé aktivity. Ide totiž o ransomvér s bezchybným šifrovacím mechanizmom, ktorý je ťažké zlomiť. Vývojári Petye postupne odstránili všetky jej chyby a urobili z neho neprelomiteľný ransomvér.

Navyše, v napadnutom zariadení sa neobjavuje ani zmienka o Petyi. Pre bezpečnostných expertov je tak skutočne ťažké zistiť, o akú rodinu ransomvéru ide.

Ako býva zvykom, pred záverom vám ešte sprostredkujeme niekoľko odporúčaní expertov z Kaspersky Lab, ktorí apelujú na organizácie, aby dodržiavali nasledujúce opatrenia. Tie vám pomôžu vyhnúť sa cieleným škodlivým útokom, akým je napr. PetrWrap:

- Uskutočňovať pravidelnú a dôkladnú zálohu dát.

- Používať bezpečnostné riešenia, ktoré obsahujú technológie na detekciu správania.

- Vykonávať pravidelné bezpečnostné hodnotenie kontrolnej siete (ako napr. bezpečnostný audit, penetračné testy, analýzu zraniteľností).

- Preveriť externých dodávateľov a ďalšie tretie strany podieľajúce sa na bezpečnostnej politike.

- Venovať špeciálnu pozornosť školeniam zamestnancov v oblasti zvyšovania povedomia o súčasných hrozbách a útokoch.

- Zabezpečiť dokonalý súlad medzi vnútornou a vonkajšou ochranou.

Do pozornosti vám dávame blog expertov na Securelist.com, kde sa podrobne venujú ako ransomvéru Petya, tak aj novému škodlivému kódu PetrWrap. Taktiež môžete navštíviť stránku globálnej iniciatívy NoRansom.kaspersky.com, kde sú dostupné nástroje, ktoré môžu pomôcť dostať sa k zašifrovaným údajom, ak by ste sa stali obeťou ransomvéru.